Création d'un datacenter sécurisé, ouvert à l'innovation

Il existe une solution qui permet de s'ouvrir à l'innovation tout en garantissant la sécurité de l'infrastructure et sans se laisser submerger par les inconvénients des approches conventionnelles en matière de sécurité. Cette solution consiste à migrer vers une plateforme de datacenter ouverte et flexible, où la sécurité fait partie intégrante de la conception de l'infrastructure.

Quelle est donc cette plateforme de datacenter miracle ?

Elle est composée de solutions d'infrastructure Red Hat®, conçues dès le début pour être sécurisées et pour offrir un haut niveau de sécurité aux applications et services qu'elles prennent en charge, que ce soit dans des déploiements physiques, virtuels et de cloud.

Red Hat propose une base cohérente et un ensemble uniforme de fonctionnalités de sécurité pour toutes les couches. Vous n'avez ainsi pas besoin d'acquérir, de mettre en œuvre un ensemble disparate d'outils et de technologies divers et isolés, et d'en assurer leur maintenance. Avec Red Hat, les risques, les efforts à déployer et les coûts de sécurisation et de maintenance de l'infrastructure sont considérablement réduits.

Grâce à une infrastructure ouverte Red Hat, vous pouvez tirer pleinement parti des opportunités qu'offrent la virtualisation, le PaaS, le cloud et autres nouvelles technologies sans multiplier les risques de sécurité au sein de votre datacenter. Grâce à Red Hat, pas de compromis entre innovation et sécurité. Adoptez une plateforme sans limites pour répondre aux exigences de votre entreprise sans sacrifier la sécurité et la stabilité de vos systèmes.

Prenez la sécurité au sérieux

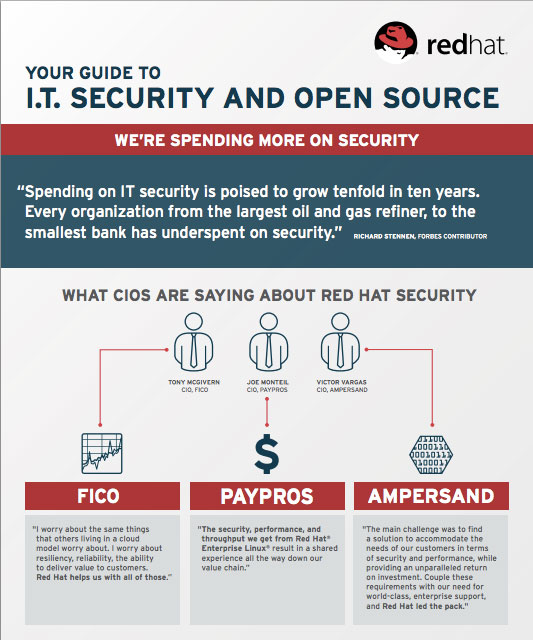

Une vaste communauté de collaborateurs travaille pour garantir la sécurité du code Open Source. C'est pour cette raison que tant de directeurs informatiques font confiance à Red Hat.

Consulter l'infographie