十年前,无论是国家还是金融机构,都未将数字主权列为首要议题,在多数场景下,它甚至都不值得在闲谈中提及。供应链全球化是绝大多数采购类别的主流模式,而外包的地域与内容选择,仅仅是在现有制裁措施、监管规定及其他运营风险(例如为关键物资准备备用供应商)的约束下,以最优价格采购最佳产品或服务。

下面是这类高度专业化全球供应链的典型案例:

|

但世界已然改变,新冠疫情期间的供应链中断,叠加地缘政治格局的新变化,让局势彻底扭转。如今,众多银行、保险公司及金融机构,希望对自身技术与运维实现更高程度乃至完全的自主掌控。这一诉求有时源于企业组织的自身战略,有时则由监管机构强制要求——鉴于银行在经济与社会中的作用,其重要性已远超自身经营业绩范畴。

由此,行业理念已从“默认全球化”转向“尽可能区域化或本地化”。对银行业而言,这是一场颠覆性转型,落地实施可能需要数年时间,毕竟技术供应商遍布银行价值链与整个金融生态系统,供应商、合作伙伴与客户之间存在紧密的技术互联与相互依存关系。

什么是数字主权?

根据世界经济论坛的定义,国家/地区的数字主权是指掌控自身数字命运的能力,即对所依赖和创造的数据、硬件与软件拥有控制权。从排他性角度看,这意味着该国/地区管辖范围外的任何主体,均无权掌控其数据、硬件与软件;未经许可,不得访问其技术或关停其任何系统;亦不得规避其监管规定。这意味着该国/地区无需依赖任何第三方遵守其规则的意愿,因为从技术层面,任何主体都无法接管(或关停)其技术、运维或数据的关键环节。

将这一概念延伸至银行机构层面,需要明确的是,主权并非仅指数据驻留(该模式已存在多年),还涵盖银行所依赖的硬件、软件、运维体系,乃至为银行核心业务提供服务的关键供应商的治理机制。其最终目标是降低,或至少更清晰地认知因外部决策引发的潜在风险(例如供应商总部或运营地所在国家/地区监管政策不同),甚至因其他国家/地区发生系统性或重复性系统中断而带来的风险。例如,由境外外包机构运营的核心银行系统,或外资企业在境内子公司提供的基础架构,通常会被列为需重点关注数字主权的对象。

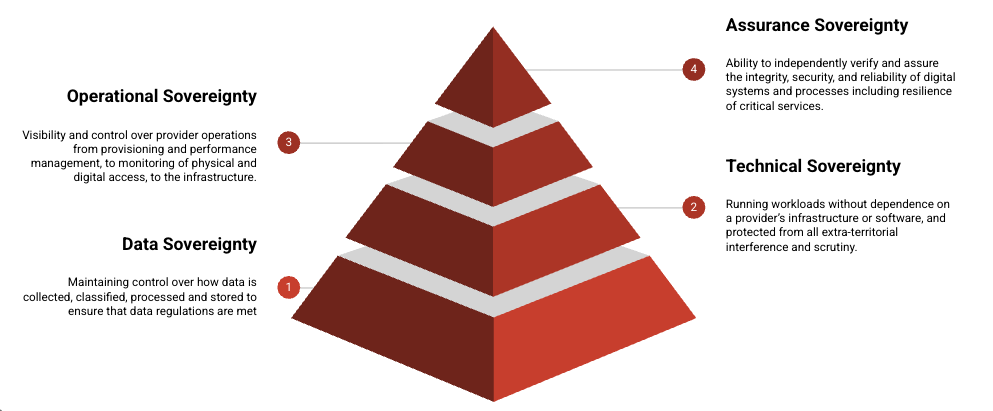

数字主权分为四个层级:

- 数据主权:数据中心部署于本国或本区域(如欧盟)

- 技术主权:采用开放标准与开源技术

- 运维主权:面向欧盟的红帽确认主权支持服务,针对欧盟客户及所有偏好该方案的用户

- 保障主权:可验证的开源软件、软件物料清单(SBOM)及可复现构建

开源在支持数字主权方面的作用

专有软件由开发与发行企业掌控,客户对所使用软件产品的控制权极为有限。例如,专有软件用户或许可通过配置项调整软件行为,但无法通过修改代码来更改软件的功能;也无法通过查看源代码来了解软件运行逻辑(及潜在漏洞或其他问题)。

尽管许多专有软件企业通过子公司实现全球化运营,并严格遵守当地监管规定,但其内部治理机制往往要求其遵循母公司所在国家/地区的法规与治理要求。这一架构的典型影响案例,便是 2018 年通过的美国《云法案》(《澄清境外数据合法使用法案》),该法案对银行的数据驻留与传输规则产生了重大影响。这部美国联邦法律允许美国执法机构,强制要求总部位于美国的科技企业披露电子数据,即便数据存储于美国境外。受此影响,众多银行不得不依据自身适用的数据保护法规(如欧盟的《通用数据保护条例》(GDPR)或印度的《数字个人数据保护法案》(DPDP 法案)),重新审视客户数据存储与传输策略。

与之相反,开源软件由全球社区打造,研发主体为遍布世界各地的个人与企业。

开源的四大自由:

|

任何政府或监管机构,均无法强制开源社区植入后门、终止开关、地理围栏或其他绕过用户管控的违规机制,也不得以任何方式干预或限制代码使用,因为源代码随时可供所有人查阅审核。

开源软件具备两大内在特性,与数字主权的需求高度契合:

- 自主性:开源软件由全球各地的开发人员共同参与社区协作项目开发而成。同时,没有任何国家/地区或组织机构有权主张开源软件的知识产权或治理权,也无法关停基于开源软件运行的各类应用。

- 透明性:开源具备专有解决方案所不具备的透明性。每一行开源代码均可被使用该软件的企业组织及开发人员社区检查与审计。开源项目中广泛使用的分布式源代码管理系统(如 Git、GitHub、GitLab 等平台)会留存更新日志,且所有代码变更均经过数字签名。这种与生俱来的透明性与可追溯性,有助于筑牢安全实践、推动监管合规、建立信任并简化审计流程。

灵活弹性兼备的混合多云架构

数字主权的核心担忧之一,是依赖少数几家总部集中于单一国家/地区的基础架构供应商。这一点在云服务市场尤为突出:3 家供应商占据了全球近 65% 的市场份额。早在数字主权理念兴起之前,这种风险集中问题就已被部分监管政策关注,例如欧盟的《数字运营弹性法案》(DORA)、英国审慎监管局(PRA)发布的运维弹性政策 SS1/21。

众多银行选择搭建混合多云平台,以灵活开放的模式实现自主掌控与多元选择。这让银行可自由选用云服务,同时充分享受云原生服务带来的创新、速度与灵活性优势。

红帽:你的云,你做主

依托红帽企业级开源技术,即便客户与红帽终止法律及商业合作,仍可继续使用相关软件。红帽持续加大对寻求主权方案银行的支持力度,助力降低风险,免除更换供应商的繁琐成本。红帽已发布主权云承诺原则,并推出了面向欧盟的红帽确认主权支持服务,由遵循欧盟法规的欧盟团队提供服务,同时拓展本地生态系统。

红帽还提供可信且文档完备的软件供应链,采用安全研发规范,具备严谨的构建流程、完善的打包机制与透明的分发模式,配合持续监控与验证,有效防范非主权组件接入引发的服务中断风险。

此外,红帽平台还采用多云部署架构设计,可满足关键的运维与数据驻留要求。我们的开放混合云平台具备工作负载可迁移性,支持企业组织在不同云服务提供商之间迁移工作负载,或迁移至自己的本地环境。这使其能够快速响应不断变化的数字主权相关要求,并有助于提升运维弹性。

以主权 AI 开启未来

AI 领域已有丰富的模型可供选择,从沿用多年的预测模型,到近年兴起的动态生成式 AI 大语言模型(LLM),几乎每周都有新的技术创新与优化成果发布。

生成式人工智能(生成式 AI)模型在规模、部署方式、开放程度等维度各有差异,不同应用场景下优劣各异。这对银行业尤为关键,因为客户数据必须受到严格保护,且技术应用需符合监管规定。判断 AI 模型是否适用,主要看以下三大维度:

- 透明性:对于需在推理环节做出决策或对接客户的银行业场景,明确模型运行逻辑与训练数据来源至关重要。因为 AI 幻觉问题可能引发严重的监管、业务与声誉风险。

- 技术与运维主权:银行及其监管机构管辖范围外的任何主体,均不得在推理环节关停核心服务。这要求模型必须部署在银行技术可控范围内。

- 客户数据:监管规定要求银行对客户数据保密承担全部责任,因此必须保障客户数据安全私密。部分 AI 模型虽在合同中承诺不使用或查看客户数据,但潜在数据泄露风险意味着,部分场景下更适合选用与客户数据更近的模型。

红帽认为,银行会针对不同业务场景采用不同 AI 模型、基础架构与硬件加速器。同时,这类 AI 平台将与应用平台深度融合,部署于混合云环境,共享流程与工具,以更高效地运营银行技术服务与业务。这套一体化混合云架构,将助力银行保持技术选择灵活性,在数字主权要求持续拓展升级的趋势下,始终适配未来发展。

关于作者

Héctor Arias is the Global Lead for Retail Banking at Red Hat since March 2022. He has over 20 years of experience within the banking sector leading business strategy, open banking, digital transformation, and new digital businesses initiatives for BBVA in several countries spanning the Spain, USA, and LATAM. He works with banks and partners globally strategizing and planning next generation technology platforms.

Mr. Armin Warda supports Red Hat’s Financial Services customers and partners in the adoption of Red Hat technology, particularly in regards to operational efficiency, security & compliance and their journey to hybrid cloud. He is currently exploring the impact of proposed European regulations and initiatives on the financial services industry and their IT providers, such as the Digital Operational Resiliency Act (EU-DORA) and the Artificial Intelligence Act (EU-AIA).

Armin joined Red Hat in 2021. Previously he worked for 22 years at Postbank Systems as a Senior IT Architect for Postbank and Deutsche Bank. Armin holds a master degree in Computer Science from the TU Dortmund and also studied at the University College Dublin.