Resumen

El equipo de respuesta de seguridad de productos de Red Hat acumula más de 20 años de experiencia en la gestión de puntos vulnerables. En Red Hat no solo abordamos los puntos vulnerables; trabajamos con toda la cadena de suministro del producto para incorporar la seguridad en cada etapa del proceso, antes y durante el lanzamiento. Red Hat Product Security aplica procesos y planes que permiten adoptar las prácticas recomendadas y los estándares de seguridad para proteger a clientes, colaboradores y partners de las amenazas digitales.

Seguridad en los estándares de ingeniería

El estándar técnico interno de Red Hat, el ciclo de vida de desarrollo de software seguro (SSML), establece un conjunto claro de requisitos de ingeniería que permite que el software o los servicios de Red Hat cumplan los estándares y las normas de seguridad del sector. El SSML:

Se ajusta al marco de desarrollo de software seguro (SSDF) y los niveles de la cadena de suministro para los elementos de software (SLSA), lo cual deja explícitos los estándares de Red Hat que corresponden a cada tarea de SSDF o SLSA.

Incluye referencias a las prácticas y los controles de desarrollo seguro reconocidos por el sector y ampliamente aceptados como buenas prácticas, para codificar de manera más precisa las expectativas sobre estándares y pruebas.

Todos los sistemas de software o servicios de Red Hat deben seguir la guía de implementación basada en el SSML:

El ciclo de vida de desarrollo seguro (SDL) de Red Hat establece de forma clara para el equipo de ingeniería cómo se deben cumplir los estándares de desarrollo seguro de SSML: qué acciones llevar a cabo, quién debe realizarlas y de qué manera. El conjunto de prácticas del RH-SDL garantiza que la seguridad se integre en cada etapa del proceso de desarrollo de software.

El proceso de aprobación de operaciones seguras (SOA) consiste en revisar la infraestructura y las herramientas relacionadas con los canales de desarrollo de productos de Red Hat para verificar el cumplimiento de los controles, las políticas y los procedimientos de seguridad. De este modo, se garantiza la selección, la creación y la distribución de productos y servicios de calidad.

- El plan de respuesta ante incidentes y puntos vulnerables (IRP) prepara de manera preventiva a Red Hat, a través de Red Hat Product Security, para responder eficazmente a los incidentes de seguridad. El IRP garantiza que los problemas de seguridad relacionados con los productos y los servicios de Red Hat se gestionen con la debida rapidez.

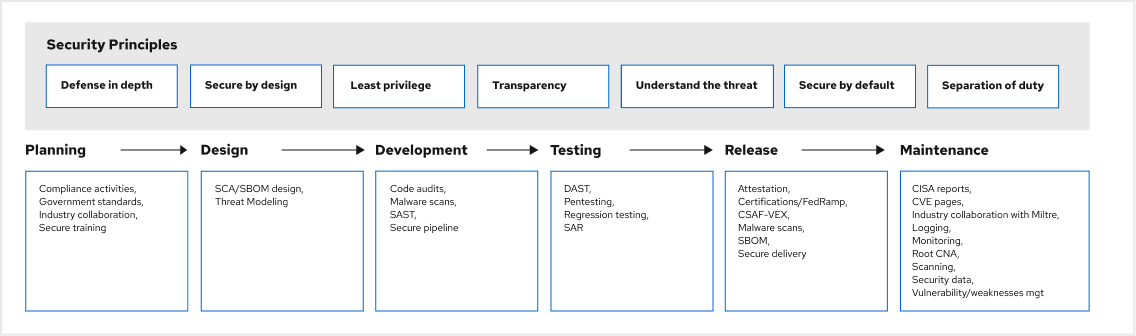

Seguridad en el ciclo de vida del producto

En Red Hat, la seguridad se integra en cada etapa. Entendemos la seguridad como un proceso, no como un producto. En el siguiente diagrama, se muestra una vista general de los controles de seguridad de Red Hat en el ciclo de vida del producto.