Panoramica

Il team di risposta alla sicurezza dei prodotti di Red Hat si occupa della gestione delle vulnerabilità da oltre 20 anni. Red Hat non si limita a gestire le vulnerabilità; noi collaboriamo con l'intera catena di distribuzione del prodotto per garantire che la sicurezza sia integrata in ogni fase, prima e durante il rilascio. Product Security utilizza processi e piani che si traducono in procedure e standard di sicurezza ottimali per proteggere clienti, collaboratori e partner dalle minacce alla sicurezza digitale.

Sicurezza negli standard ingegneristici

Lo standard tecnico interno di Red Hat, Secure Software Management Lifecycle (SSML), fornisce una serie di requisiti ingegneristici chiari che consentono ai software o ai servizi di Red Hat di soddisfare le normative e gli standard del settore della sicurezza. Lo standard SSML:

È in linea con il framework Secure Software Development Framework (SSDF) e con i livelli Supply chain Levels for Software Artifacts (SLSA), comunicando in modo chiaro gli standard di Red Hat applicabili a ciascuna attività SSDF o SLSA.

Include riferimenti a procedure e controlli di sviluppo della sicurezza noti e riconosciuti del settore per codificare meglio le aspettative in merito a standard ed evidenze.

Le linee guida per l'implementazione di Red Hat basate su SSML devono essere seguite da tutti i software o servizi di Red Hat:

Il Secure Development Lifecycle (SDL) di Red Hat definisce chiaramente per gli ingegneri come soddisfare gli standard di sviluppo sicuro dell'SSML: cosa deve essere fatto, da chi e come. Il set di procedure di RH-SDL garantisce che la sicurezza sia integrata in ogni fase del processo di sviluppo del software.

Il Security Operating Approval (SOA) è l'esame dell'infrastruttura e degli strumenti associati di Red Hat coinvolti nelle pipeline di produzione di Red Hat per misurare il rispetto dei controlli, delle policy e delle procedure di sicurezza. Ciò garantisce la selezione, la creazione e la distribuzione di prodotti e servizi di qualità.

- Il piano di risposta alle vulnerabilità e agli incidenti (IRP) prepara in modo proattivo Red Hat, tramite Product Security, a gestire in modo efficace gli incidenti di sicurezza. Il piano IRP garantisce la tempestiva gestione dei problemi di sicurezza relativi ai prodotti e ai servizi Red Hat.

Sicurezza nell'evoluzione del prodotto

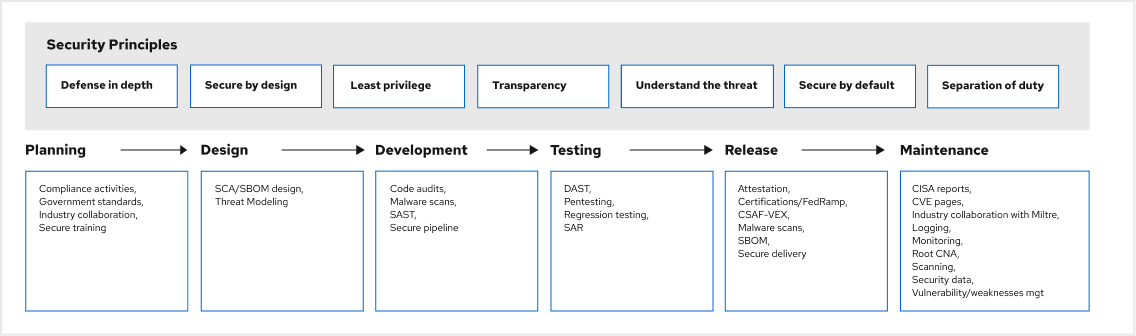

In Red Hat, la sicurezza viene applicata in ogni fase; per noi la sicurezza è un processo, non un prodotto. Il diagramma seguente offre una panoramica generale dei controlli di sicurezza di Red Hat nell'evoluzione del prodotto.