Visão geral

A equipe de resposta a incidentes de segurança de soluções da Red Hat lida com o gerenciamento de vulnerabilidades há mais de 20 anos. Nós da Red Hat não lidamos apenas com vulnerabilidades: trabalhamos com toda a cadeia de suprimentos das soluções para garantir uma segurança incorporada em todas as etapas, antes e durante o lançamento. O Product Security usa processos e planos que resultam nas melhores normas e práticas de segurança para proteger nossos clientes, colaboradores e parceiros contra ameaças digitais.

Segurança em padrões de engenharia

O padrão técnico interno da Red Hat, que é o ciclo de vida de gerenciamento de software seguro (SSML), oferece um conjunto claro de requisitos de engenharia que permite que o software ou os serviços da Red Hat atendam aos regulamentos e padrões de segurança do setor. O SSML:

Alinha-se ao framework de desenvolvimento de software seguro (SSDF) e aos níveis de cadeia de suprimento para artefatos de software (SLSA), transmitindo claramente os padrões da Red Hat que se aplicam a cada tarefa de SSDF ou SLSA.

Inclui referências a boas práticas e controles de desenvolvimento de segurança reconhecidos pelo setor para codificar melhor as expectativas de padrões e evidências.

As orientações de implementação da Red Hat baseadas no SSML devem ser seguidas por todos os softwares ou serviços da Red Hat:

O ciclo de vida de desenvolvimento seguro (SDL) da Red Hat define claramente para a engenharia como os padrões de desenvolvimento seguro do SSML devem ser atendidos: o que precisa ser feito, por quem e como. O conjunto de práticas de SDL da Red Hat garante que a segurança seja integrada a todos os estágios do processo de desenvolvimento de software.

A aprovação operacional de segurança (SOA) é a revisão da infraestrutura da Red Hat e das ferramentas afiliadas envolvidas nos pipelines de produção da Red Hat para medir a adesão a controles, políticas e procedimentos de segurança. Isso assegura a seleção, criação e entrega de soluções e serviços de qualidade.

- O plano de resposta a vulnerabilidades e incidentes (IRP) prepara a Red Hat proativamente, usando o Product Security para lidar com incidentes de segurança com eficácia. O IRP garante que os problemas de segurança sejam resolvidos em tempo hábil, já que estão ligados a soluções e serviços da Red Hat.

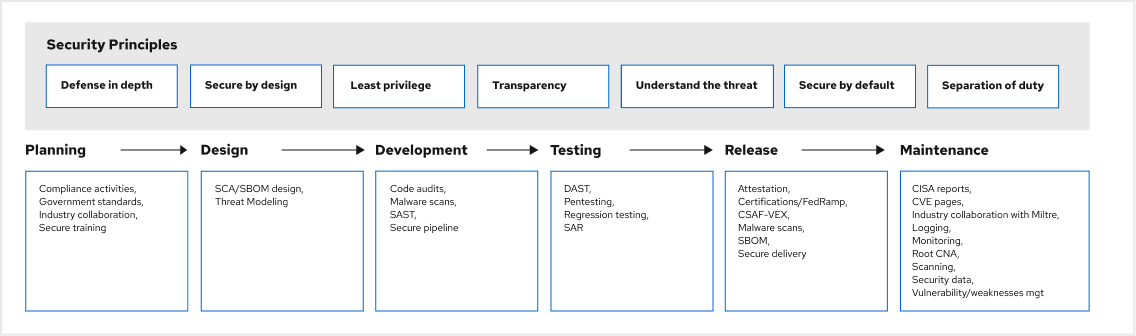

Segurança no caminho da solução

Na Red Hat, a segurança é aplicada em todas as fases já que a vemos como um processo, e não uma solução. O diagrama abaixo oferece uma visão geral dos controles de segurança da Red Hat no caminho da solução.