La seguridad de la nube híbrida no solo se vuelve cada vez más difícil, sino que está llegando a un punto crítico. Si bien la seguridad siempre ha sido una carrera sin meta, el informe State of Cloud-Native Security de Red Hat de 2026 revela que muchas organizaciones se encuentran atrapadas ahora en un ciclo de caos controlado. Para liberarte, los equipos deben ir más allá de la resolución reactiva de problemas y basar su estrategia en las prácticas y políticas de seguridad fundamentales que conviertan la seguridad de un cuello de botella en un estándar.

La realidad de los incidentes nativos de la nube

El informe establece un punto de referencia aleccionador: los incidentes de seguridad son ahora una experiencia casi universal. El 97% de las organizaciones informó de al menos un incidente de seguridad nativo de la nube durante el último año. Estos no son solo ataques sofisticados y puntuales; más bien, suelen ser el resultado de "lapsos cotidianos".

Los tipos de incidentes notificados con más frecuencia incluyen:

- Infraestructura o servicios mal configurados (78%): Es la principal causa de exposición, que suele deberse a errores manuales en entornos complejos.

- Vulnerabilidades conocidas: Las cargas de trabajo se implementan con código "conocido como defectuoso", lo cual crea ventanas de riesgo evitables.

- Acceso no autorizado: Un obstáculo operativo persistente que suele dar lugar a la exposición de datos sensibles.

Estos incidentes conllevan un coste empresarial tangible que se extiende mucho más allá del departamento de TI. El 74% de las organizaciones retrasó o ralentizó las implementaciones de aplicaciones en los últimos 12 meses debido a problemas de seguridad. Más allá de los retrasos, el 92% de los encuestados experimentó impactos significativos que van desde el aumento del tiempo dedicado a la remediación (52%) y la reducción de la productividad de los desarrolladores (43%) hasta la pérdida de la confianza de los clientes (32%). En resumen, la seguridad ya no es solo una casilla de verificación técnica, sino un riesgo principal para la agilidad empresarial.

Leyenda: La respuesta cuando se preguntó a las organizaciones encuestadas: "¿En qué medida esperas que cada uno de los siguientes elementos afecte a la estrategia de seguridad nativa de la nube de tu organización durante los próximos 12 meses? (se indica una influencia parcial o fuerte)".

La paradoja de la madurez: Confianza frente a estrategia

Uno de los hallazgos más sorprendentes del informe es la brecha entre la preparación percibida y la estrategia real. Mientras que el 56% de las organizaciones describe su postura de seguridad diaria como "altamente proactiva". Sin embargo, solo el 39% posee realmente una estrategia de seguridad nativa de la nube madura y bien definida.

Esto sugiere que, si bien los equipos aspiran a tener visión de futuro, muchos están "improvisando". De hecho, aproximadamente el 22% de las organizaciones operan sin ninguna estrategia definida. Esta falta de estructura genera una adopción inconsistente de medidas de seguridad, entre las que se incluyen:

- Gestión de identidades y accesos (Identity and Access Management, IAM): Aproximadamente el 75% de adopción, ya que la identidad se reconoce ampliamente como un control fundamental.

- Firma de imágenes de contenedores: Solo alrededor de la mitad de las organizaciones implementaron esta función para la integridad del software.

- Protección del tiempo de ejecución (Runtime protection): La implementación sigue siendo irregular, por lo que muchos equipos dependen de la configuración predeterminada en lugar de una gobernanza intencional.

Los datos ponen de manifiesto que la madurez tiene sus beneficios: las organizaciones con una estrategia bien definida son mucho más propensas a adoptar medidas de protección avanzadas y reportan un 61% de confianza en la seguridad de su cadena de suministro de software, en comparación con la confianza mucho menor de sus colegas menos maduros.

Cambios en las tendencias de inversión: Automatización y cadena de suministro

Al reconocer estas deficiencias, las organizaciones vuelven a equilibrar sus presupuestos para 2026. La atención se centra en pasar de las herramientas puntuales dispares a la consolidación de la plataforma y la integración de la seguridad directamente en el ciclo de vida del software.

Las prioridades de inversión clave para los próximos 1 o 2 años incluyen:

- Automatización de DevSecOps: Más del 60% de las organizaciones planea invertir en la automatización de la seguridad dentro de los canales de CI/CD. El objetivo es pasar de los controles manuales a la "seguridad como código" para reducir los errores humanos.

- Seguridad de la cadena de suministro de software: El 56% de las organizaciones prioriza este área. Con el aumento vertiginoso de los ataques a la cadena de suministro, surge la necesidad urgente de verificar las dependencias open source y las imágenes de contenedores a través de las listas de materiales de software (Software Bills of Materials, SBOM) y las comprobaciones de procedencia.

- Protección del tiempo de ejecución (Runtime protection): El 54% de los encuestados tiene la intención de ampliar las defensas que pueden detectar y bloquear las amenazas activas, como el cryptojacking o el comportamiento no autorizado de los contenedores, en tiempo real.

El cumplimiento ya no es un problema secundario. El 64% de las organizaciones espera que la Ley de Resiliencia Cibernética (Cyber Resilience Act, CRA) de la Unión Europea sea uno de los principales impulsores de sus decisiones de inversión para 2026. Esto hace que la gobernanza de la seguridad pase de ser algo deseable a un requisito obligatorio a nivel de la junta directiva.

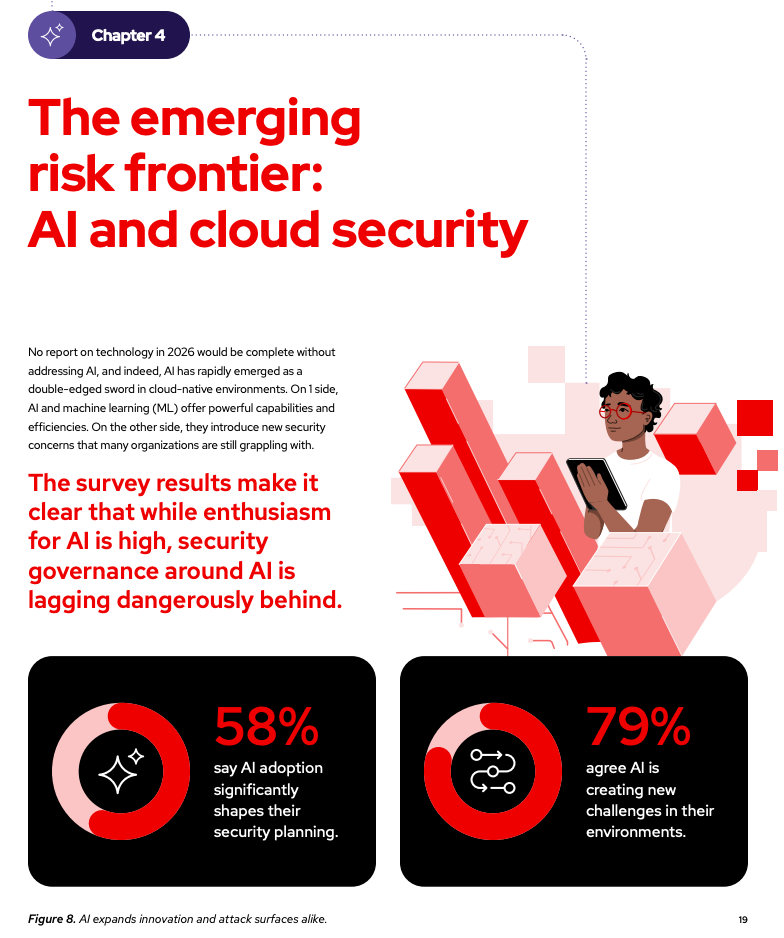

La nueva frontera de riesgos: Inteligencia artificial y seguridad de la nube

En 2026, la inteligencia artificial se convirtió en un arma de doble filo para los equipos nativos de la nube. Si bien el 58% de las organizaciones afirma que la adopción de la inteligencia artificial es ahora uno de los principales impulsores de su planificación de seguridad, la gobernanza real va peligrosamente por detrás del ritmo de implementación.

El informe revela una ansiedad casi universal con respecto a la inteligencia artificial generativa (gen AI) en los entornos de nube, ya que el 96% de los encuestados expresa grandes preocupaciones. Estos temores no son solo teóricos; se centran en tres riesgos específicos:

- Preocupación generalizada: El 96 % de los encuestados tiene inquietudes sobre la inteligencia artificial generativa en sus entornos de nube.

- Principales temores: Estos incluyen la exposición de datos confidenciales, el uso de herramientas de inteligencia artificial en la sombra sin aprobación y la integración de servicios de inteligencia artificial de terceros no seguros.

La brecha de gobernanza: A pesar de estos temores, el 59 % de las organizaciones carece de políticas internas de uso de la inteligencia artificial o marcos de gobernanza documentados.

Sin reglas claras, las organizaciones corren el riesgo de que los comportamientos impulsados por la inteligencia artificial alteren las configuraciones o filtren código propietario fuera de los procesos normales, lo que básicamente aumenta los riesgos actuales de identidad y de la cadena de suministro.

Recomendaciones basadas en datos para 2026

El informe concluye con una directiva clara: la velocidad de la innovación nativa de la nube ha superado oficialmente a la seguridad tradicional. Para superar la paradoja de la madurez, las organizaciones deben ir más allá de la resolución de problemas ad hoc y adoptar un enfoque estructurado y centrado en la plataforma.

5 medidas fundamentales para 2026

- Establece una estrategia formal: Las organizaciones deben ir más allá de la "resolución de problemas ad hoc" mediante la creación de un plan estructurado para pasar de una postura reactiva a una proactiva.

- Incorpora medidas de seguridad y automatización: La seguridad debe ser una parte segura por defecto de la plataforma, ejecutada por los equipos de DevOps o de ingeniería de plataformas para escalar sin añadir fricción para los desarrolladores.

- Prioriza la integridad de la cadena de suministro: Implementa la firma obligatoria de imágenes y el análisis de dependencias. Como señaló uno de los encuestados, aunque todo el mundo utiliza open source, "casi nadie analiza ni firma sus dependencias". Ser la excepción es fundamental para la resiliencia.

- Cierra el ciclo de retroalimentación: Unifica los datos de observabilidad y seguridad para que la información obtenida de la detección de amenazas en tiempo de ejecución se incorpore al proceso de desarrollo para priorizar las correcciones más críticas.

- Gobierna el uso de la inteligencia artificial ahora: Las organizaciones no pueden esperar a las regulaciones externas. Deben convocar a equipos interdisciplinarios para desarrollar de inmediato directrices sobre el uso aceptable de la inteligencia artificial y el manejo de los datos.

En 2026, la seguridad ya no será un elemento adicional, sino un componente fundamental de la arquitectura nativa de la nube. Las organizaciones que tengan éxito serán aquellas que traten la seguridad como un impulsor principal de la agilidad empresarial, en lugar de un centro de costes.

Recurso

La empresa adaptable: Motivos por los que la preparación para la inteligencia artificial implica prepararse para los cambios drásticos

Sobre el autor

Red Hatter since 2018, technology historian and founder of The Museum of Art and Digital Entertainment. Two decades of journalism mixed with technology expertise, storytelling and oodles of computing experience from inception to ewaste recycling. I have taught or had my work used in classes at USF, SFSU, AAU, UC Law Hastings and Harvard Law.

I have worked with the EFF, Stanford, MIT, and Archive.org to brief the US Copyright Office and change US copyright law. We won multiple exemptions to the DMCA, accepted and implemented by the Librarian of Congress. My writings have appeared in Wired, Bloomberg, Make Magazine, SD Times, The Austin American Statesman, The Atlanta Journal Constitution and many other outlets.

I have been written about by the Wall Street Journal, The Washington Post, Wired and The Atlantic. I have been called "The Gertrude Stein of Video Games," an honor I accept, as I live less than a mile from her childhood home in Oakland, CA. I was project lead on the first successful institutional preservation and rebooting of the first massively multiplayer game, Habitat, for the C64, from 1986: https://neohabitat.org . I've consulted and collaborated with the NY MOMA, the Oakland Museum of California, Cisco, Semtech, Twilio, Game Developers Conference, NGNX, the Anti-Defamation League, the Library of Congress and the Oakland Public Library System on projects, contracts, and exhibitions.

Más como éste

Stop managing the past and start building IT’s future

The agentic paradox and the case for hybrid AI

Technically Speaking | Build a production-ready AI toolbox

Technically Speaking | Platform engineering for AI agents

Navegar por canal

Automatización

Las últimas novedades en la automatización de la TI para los equipos, la tecnología y los entornos

Inteligencia artificial

Descubra las actualizaciones en las plataformas que permiten a los clientes ejecutar cargas de trabajo de inteligecia artificial en cualquier lugar

Nube híbrida abierta

Vea como construimos un futuro flexible con la nube híbrida

Seguridad

Vea las últimas novedades sobre cómo reducimos los riesgos en entornos y tecnologías

Edge computing

Conozca las actualizaciones en las plataformas que simplifican las operaciones en el edge

Infraestructura

Vea las últimas novedades sobre la plataforma Linux empresarial líder en el mundo

Aplicaciones

Conozca nuestras soluciones para abordar los desafíos más complejos de las aplicaciones

Virtualización

El futuro de la virtualización empresarial para tus cargas de trabajo locales o en la nube