Tässä jutussa

- näet, kuinka CIA-malli, DevSecOps-toimintatapa ja yhtenäinen automaatiostrategia voivat auttaa sinua toteuttamaan tietoturvallisen hybridipilven

- opit kuinka tuotteet, kuten Red Hat Enterprise Linux ja Red Hat Advanced Cluster Security for Kubernetes, voivat auttaa minimoimaan toimintariskejä

On selvää, että tietoturva on yksi tärkeimmistä asioista kaikissa hybridipilven käytön vaiheissa. Tässä jutussa tarkastelemme hybridipilven tietoturvan parantamista tietomurtojen välttämiseksi.

Mitä tietoturvahaasteita on hybridipilviympäristöissä?

Hybridipilviympäristöjen tietoturvahaasteita ovat muun muassa:

- Datan suojaaminen: Koska sama data voi olla joko siirrettävänä tai levossa eri ajankohtina (ja eri paikoissa), datan paljastuminen ulkopuolisille hybridipilvessä on todellinen riski

- Yhteistyön puute tiimien välillä: Kun kehitys-, operaatio- ja tietoturvatiimit hoitavat tietoturvan hybridipilviympäristöissä omissa siiloissaan, seurauksena voi olla esimerkiksi tietoturva-aukkoja ja päällekkäisiä toimenpiteitä.

- Vaatimustenmukaisuuden ja järjestelmien hallinnan virtaviivaistaminen: Vaaditun perustietoturvasuojan manuaalinen käyttöönotto, tietoturvatarkastuksiin valmistautuminen ja hajautetun ympäristön vaatimustenmukaisuudentarkistaminen voivat olla aikaa vieviä ja kalliita.

Jos kehitystyö jollain näistä kolmesta osa-alueesta viivästyy, se voi mahdollistaa luvattoman pääsyn ulkopuolisille yritysten arkaluonteiseen dataan ja sisäisiin resursseihin.

Miten tilanne voidaan sitten ratkaista?

3 vinkkiä tietoturvallisen hybridipilven käyttöönottoon

1. Varmista, että data täyttää CIA-kolmikantamallin (Confidentiality, Integrity, and Availability) vaatimukset

Hybridipilviympäristöissä data ei ole levossa, liikkeessä tai toiminnassa vain omassa palvelinkeskuksessasi vaan myös yhdessä tai useammassa julkisessa pilvessä. Tämä tekee datan suojaamisesta kriittisen tärkeää ja samalla monimutkaista.

Tietoturvaa voidaan parantaa niin kutsuttua CIA-kolmikantamallia käyttämällä eli toimimalla kolmen tietoturvan avaintekijän mukaisesti:

- Luottamuksellisuus: Datan käytön rajoittaminen vain niille, joilla on lupa käyttää niitä.

- Yhteneväisyys: Varmistetaan, että henkilöt joilla ei ole oikeutta käyttää dataa, eivät pysty muuttamaan tai poistamaan tietoja.

- Saatavuus: Varmistetaan, että data on tarvittaessa saatavilla.

Miltä siis CIA-mallin käyttäminen hybridipilviympäristöissä näyttää?

Se näyttää erilaiselta sen mukaan, missä vaiheessa elinkaartaan data on. Esimerkkinä mallin eri vaiheiden näkymisestä käytämme lepotilassa olevaa dataa: Lepotilassa olevan datan luottamuksellisuuden varmistaminen voi näyttää datan kryptaamiselta, ja yhteneväisyys voi näyttää kryptatun datan vahvistamiselta. Saatavuus voi tarkoittaa tietojen varmuuskopiointia.

Red Hat voi auttaa CIA-mallin käyttöönottamisessa. Red Hat Enterprise Linuxilla (RHEL) rakennetuissa tuotteissamme on mukana keskeisimmät tietoturvaominaisuudet kuten standardized crypto policies ja Security-Enhanced Linux (SELinux).

Esimerkiksi Red Hat Openshift Data Foundation, hybridipilven tallennusalustamme Red Hat OpenShifille, hyödyntää RHEL:n sertifioitua, itsenäisesti validoitua kryptografiaa, joka mahdollistaa hybridipilvessä datan salauksen sekä levossa että liikkeessä.

2. Yhdenmukaista koko organisaation tietoturva käyttämällä DevSecOps-toimintatapaa

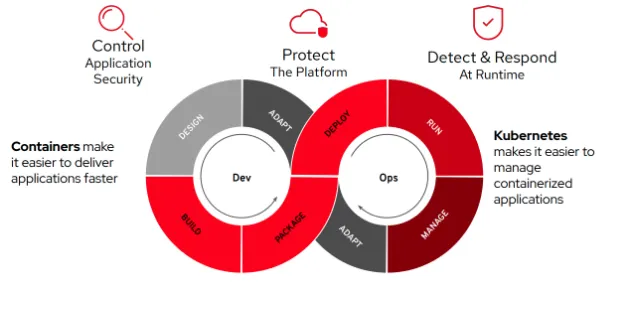

DevSecOps-toimintatavassa tietoturva-, kehitys- ja käyttötiimit jakavat vastuun tietoturvan integroimisesta koko IT-elinkaaren ajan. DevSecOpsin käyttöönotto tarkoittaa sovellusten ja infrastruktuurin tietoturvan ottamista huomioon alusta alkaen.

DevSecOps on erinomainen valinta tietoturvallista hybridipilveä käyttöönotettaessa – mutta miltä se todellisuudessa näyttää hybridipilviympäristöissä?

Vaikka kulttuuri on tärkeä osa toimintaa, haluat varmistaa myös, että hybridipilviratkaisu yksinkertaistaa DevSeCOps-toimintamallia niin paljon kuin mahdollista.

Ensiksi on tärkeää ymmärtää, että DevSecOps-toimintamallin on oltava ensisijainen osa yrityksen tietoturva/IT-kulttuuria. Terveen DevSecOps-kulttuurin lähtökohtia hybridipilviympäristöissä ovat:

- Koulutus: Kehittäjien kouluttaminen turvallisiin koodauskäytäntöihin.

- Läpinäkyvyys: Siilojen poistaminen ja näkyvyyden tarjoaminen Ops-työkaluihin.

- Yhteiset tavoitteet: Koko prosessin kattavien tavoitteiden määrittäminen ja mittaaminen.

- Tietoturva-automaatio: Tietoturvan automatisointi elinkaaren jokaisessa vaiheessa.

Vaikka kulttuuri on tärkeää, sinun kannattaa myös varmistaa, että hybridipilviteknologiasi yksinkertaistaa DevSecOps-toimintatapaa mahdollisimman paljon.

Koska konttien ja Kubernetesin käyttö mahdollistavat nykyään monet hybridipilvet, tarvitset tietoturva-alustan, joka sekä suojaa koko Kubernetes-ympäristöäsi että tekee DevSecOpsista helpompaa.

Red Hat Advanced Cluster Security for Kubernetes on yrityksille suunnattu Kubernetes-natiivi konttitietoturvaratkaisumme. Se voidaan integroida DevOpsiin ja tietoturvatyökaluihin, jotka auttavat sinua sekä vähentämään uhkia että ottamaan käyttöön tietoturvakäytäntöjä, jotka minimoivat sovellustenne toiminnalliset riskit.

Toinen Red Hat -tuote, joka voi auttaa yksinkertaistamaan DevSecOps-toimintatapaa, on Red Hat OpenShift Platform Plus, joka tuo yhteen hybridipilviympäristössä useiden klustereiden hallintaan tarvitsemasi työkalut.

3. Ota käyttöön yhtenäinen automaatiostrategia tehostaaksesi vaatimustenmukaisuutta ja järjestelmien hallintaa.

Automaatio auttaa vähentämään inhimillistä virheistä johtuvia riskejä, varmistamaan turvallisuuden heti alusta alkaen ja mahdollistaa everything-as-code-toimintatavan. Automaation avulla voit tehostaa toimintanne vaatimustenmukaisuutta ja järjestelmien hallintaa seuraavasti:

- Jäljitettävyys ja toistettavuus vaatimustenmukaisuuden varmistamiseksi.

- Yhdenmukainen konfigurointi ja hallinta usean eri valmistajan ratkaisuista koostuvassa toimintaympäristössä.

- Käytäntöjen, järjestelmäpäivitysten ja palomuurien automaattinen käyttöönotto koko verkossa.

Ideaalitilanteessa yrityksellä olisi hybridipilvi-stackissa yhteinen automaatiokieli, joka nykyisten DevSecOps-tiimien ja uusien työntekijöiden olisi helppo oppia. Yhteinen automaatiokieli mahdollistaa kaikkien IT-tiimien toimintojen yhteensopivuuden ja sujuvan yhteistyön.

Red Hat Ansible Automation Platformin avulla voit hyödyntää yhtä johtavista automaatioalustoista, joka sisältää kuratoidun kokoelman moduuleja, rooleja ja pelikirjoja tietoturvauhkien tutkimiseen ja niihin vastaamiseen.

Lue lisää LINKKI siitä, kuinka helppoa pilvi-infrastruktuurin luominen Ansiblella voi olla.

Yhteenveto

Tietoturva on suuri huolenaihe, olitpa missä tahansa hybridipilven käyttövaiheessa, ja hybridipilven tietoturvallisuuden ylläpitäminen on tärkeää ohjelmistojen haavoittuvuuksiin reagoitaessa.

Olipa kyse datan turvaamisesta, tiimien yhteistyöstä tai vaatimustenmukaisuuden ja järjestelmien hallinnan virtaviivaistamisesta, hyvin toimivien hybridipilvien tietoturvakäytäntöjen toteuttaminen voi olla haastavaa. Red Hatin tuotteet tarjoavat avun näiden haasteiden ratkaisemiseen.

Kerromme jutussa muutaman esimerkin siitä, kuinka Red Hat Openshift Data Foundation, Red Hat Advanced Cluster Security for Kubernetes sekä Red Hat Ansible Automation Platform voivat auttaa tietoturvallisen hybridipilven käyttöönotossa.

Opi lisää hybridipilven tietoturvahaasteista ja -ratkaisuista Security Symposium 2021

-tapahtumassa, jonka voit katsoa nyt suoratoistotallenteena. LINKKI

À propos de l'auteur

Bill Cozens is a recent UNC-Chapel Hill grad interning as an Associate Blog Editor for the Red Hat Blog.

Plus de résultats similaires

From experiment to production: A reliable architecture for version-controlled MLOps

NAIRR, Red Hat, and open source help provide the control plane for AI research

Keeping Track Of Vulnerabilities With CVEs | Compiler

Post-quantum Cryptography | Compiler

Parcourir par canal

Automatisation

Les dernières nouveautés en matière d'automatisation informatique pour les technologies, les équipes et les environnements

Intelligence artificielle

Actualité sur les plateformes qui permettent aux clients d'exécuter des charges de travail d'IA sur tout type d'environnement

Cloud hybride ouvert

Découvrez comment créer un avenir flexible grâce au cloud hybride

Sécurité

Les dernières actualités sur la façon dont nous réduisons les risques dans tous les environnements et technologies

Edge computing

Actualité sur les plateformes qui simplifient les opérations en périphérie

Infrastructure

Les dernières nouveautés sur la plateforme Linux d'entreprise leader au monde

Applications

À l’intérieur de nos solutions aux défis d’application les plus difficiles

Virtualisation

L'avenir de la virtualisation d'entreprise pour vos charges de travail sur site ou sur le cloud