Der Schutz von Anwendungen in Hybrid Cloud-Umgebungen bei gleichzeitiger schneller Bereitstellung digitaler Services, die den Anforderungen von Nutzenden und Unternehmen entsprechen, kann für Entwicklungsteams eine Herausforderung darstellen. Für viele Unternehmen ist die Integration von Sicherheitsfunktionen, die den Datenschutz gewährleisten, den Zugriff kontrollieren und Compliance-Anforderungen erfüllen, mittlerweile ein wichtiger Bestandteil moderner Softwareentwicklung. Durch Einführen umfassender Sicherheitsstrategien, den Einsatz fortschrittlicher Technologien und die Einhaltung sich ständig weiterentwickelnder Compliance-Standards können Sie die Integrität Ihrer Anwendungen verbessern und das Vertrauen von Nutzenden und Stakeholdern gewinnen.

Durch kontinuierliche Compliance- und Sicherheitsprüfungen während des gesamten Anwendungs-Lifecycles bietet Red Hat OpenShift einen modernen, skalierbaren Ansatz zum Schutz kompletter Anwendungsstacks. Als Basis des Betriebssystems umfasst Red Hat Enterprise Linux Sicherheitsfunktionen wie Linux-Namespaces, Security-Enhanced Linux (SELinux), CGroups und Secure Computing Mode (seccomp) zum Isolieren und Schützen von Workloads. Eine integrierte Container Registry bietet die Möglichkeit, Anwendungen auf Schwachstellen zu scannen und für eine zuverlässige Identifizierung kryptografisch zu signieren. Starke Verschlüsselungsfunktionen schützen vertrauliche Anwendungsdaten. Zudem sorgen sichere operative Funktionen – darunter Authentifizierung, Autorisierung und Secret Management – für Vertrauen zwischen Nutzenden und Anwendungen.

Red Hat OpenShift lässt sich in Red Hat Trusted Software Supply Chain integrieren, damit Sie von Anfang an Sicherheit in die Komponenten, Prozesse und Verfahren Ihrer Softwarefabrik implementieren können. Sie können Anwendungen über verschiedene Umgebungen konsistent codieren, entwickeln, bereitstellen und überwachen, indem Sie automatisierte Sicherheitsvorkehrungen in Ihren Softwareentwicklungs-Workflows einsetzen. Trusted Software Supply Chain umfasst mehrere Produkte, die jeweils mit Red Hat OpenShift zusammenarbeiten, um Sie dabei zu unterstützen, die Sicherheit während des gesamten Softwareentwicklungs-Lifecycles zu erhöhen.

Red Hat Trusted Profile Analyzer

Red Hat Trusted Profile Analyzer scannt und analysiert Softwarekomponenten, um Abhängigkeiten abzubilden und den Wirkungsradius von Sicherheitsbedrohungen in der Codebasis zu bewerten. Mit diesem Erfassungssystem können Sie SBOMs (Software Bills of Materials) und VEXs (Vulnerability Exploitability Exchanges) generieren und managen. Trusted Profile Analyzer führt auch in lokalen Entwicklungsumgebungen Überprüfungen der Anwendungssicherheit durch. Sie können Sicherheitsdokumentationen speichern, indizieren und abfragen, um direkt von Ihrer IDE aus auf Empfehlungen zuzugreifen. Entwicklungsteams können Abhängigkeitsanalysen durchführen und Schwachstellen schon beim Codieren identifizieren und beheben, was dazu beiträgt, das Deployment von Anwendungen mit Sicherheitsschwachstellen zu vermeiden.

Red Hat Trusted Artifact Signer

Red Hat Trusted Artifact Signer baut auf dem Open Source-Projekt Sigstore auf und vereinfacht das kryptografische Signieren und Verifizieren von Softwareartefakten. Auditierbare Transparenzprotokolle von einem unveränderlichen Ledger stellen sicher, dass Code nicht manipuliert wurde, und erhöhen die Vertrauenswürdigkeit von Artefakten in der Softwarelieferkette. Trusted Artifact Signer unterstützt kurzlebiges schlüsselloses und schlüsselbasiertes Signieren sowie eine vereinfachte Operator-Installation. Die Lösung umfasst zudem Enterprise Contract, sodass Sie automatisch die Integrität der Lieferkette überprüfen, die Herkunft authentifizieren und die SLSA-Stufen (Supply-chain Levels for Software Artifacts) auf der Basis von Richtlinien auf skalierbare und deklarative Weise durchsetzen können.

Red Hat Trusted Application Pipeline

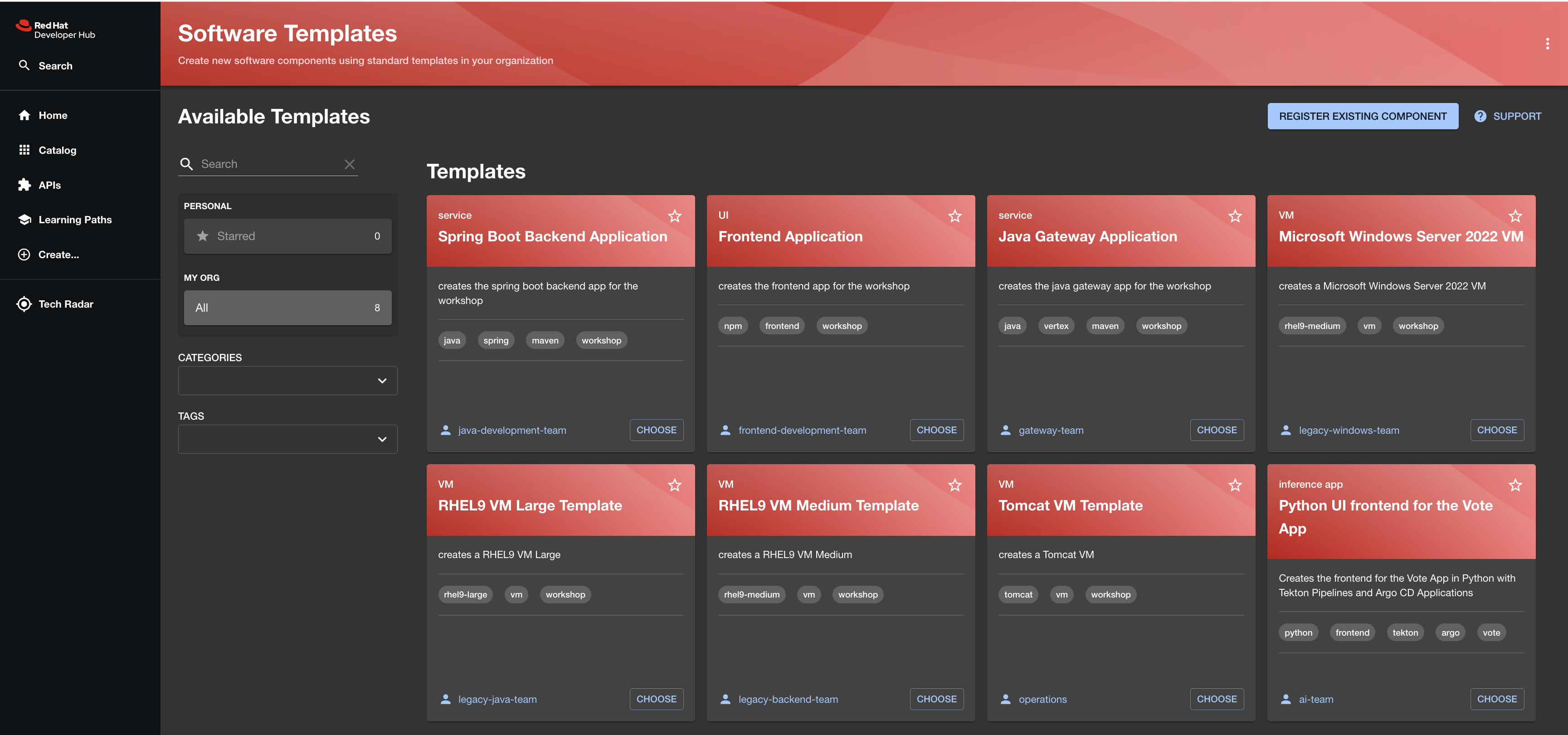

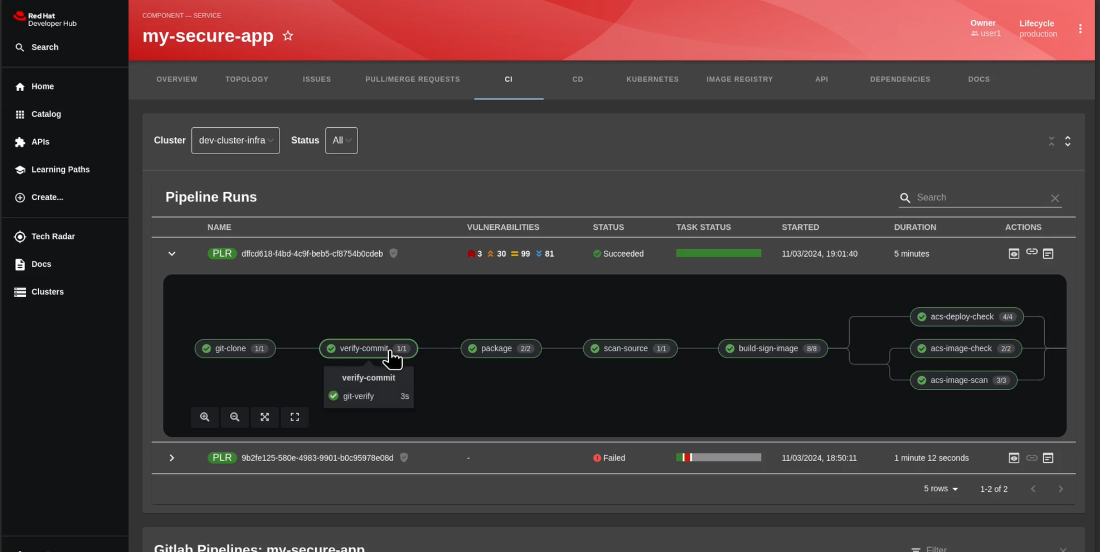

Red Hat Trusted Application Pipeline vereint Red Hat Developer Hub, Trusted Profile Analyzer und Trusted Artifact Signer zum Anpassen und Automatisieren von Build-Pipelines, sodass Sie signierte Attestierungen mit detaillierter Provenienz einhalten können. Stellen Sie Pipelines as Code in einem deklarativen Zustand und mit Release-Richtlinien bereit, die verdächtige Builds von der Produktion ausschließen. Trusted Application Pipeline bietet Software-Templates mit automatisierten Sicherheitsprüfungen und sicherheitsorientierten Release-Workflows für das umgebungsübergreifende Deployment von Container Images. Der Service generiert automatisch SBOMs für Container Images und bietet außerdem Angaben zur Herkunft sowie Attestierungen, die den SLSA-Standards entsprechen. Mithilfe dieser Templates können Sie Sicherheitsmaßnahmen im gesamten Softwareentwicklungs-Lifecycle standardisieren und beschleunigen und so von Beginn an für mehr Vertrauen und Transparenz sorgen.