A criptologia é uma ciência recente.

Embora ela seja usada há milhares de anos para ocultar mensagens secretas, o estudo sistemático da criptologia como ciência (e talvez arte) começou há cerca de cem anos.

A primeira evidência conhecida do uso da criptografia (de alguma forma) foi encontrada em uma inscrição esculpida por volta de 1900 a.C., na câmara principal do túmulo do nobre Khnumhotep II, no Egito. O escriba usou alguns símbolos hieroglíficos incomuns no lugar de outros mais comuns. O objetivo não era esconder a mensagem, mas talvez mudar sua forma de modo que parecesse conceituada. A inscrição não era uma forma de escrita secreta, mas incorporava algum tipo de transformação no texto original, e é o texto mais antigo conhecido a fazer isso. Foram vistas evidências do uso da criptografia na maioria das civilizações antigas. "Arthshashtra", uma obra clássica sobre política pública escrita por Kautilya, descreve o serviço de espionagem na Índia e menciona tarefas dadas a espiões usando uma "escrita secreta". Seria uma versão antiga de James Bond?

Avançando na história, por volta de 100 a.C., Júlio César era conhecido por usar uma forma de criptografia para transmitir mensagens secretas aos generais do exército na linha de frente de guerra. Essa cifra de substituição, conhecida como Cifra de César, é talvez a cifra histórica mais mencionada na literatura acadêmica. Uma cifra é um algoritmo usado para criptografia ou descriptografia. Em uma cifra de substituição, cada caractere do texto simples (a mensagem que precisa ser criptografada) é substituído por outro caractere para formar o texto cifrado (a mensagem criptografada). A variante usada por César foi um deslocamento de três cifras. Cada caractere foi deslocado em três casas, portanto, o caractere "A" foi substituído por "D", "B" foi substituído por "E" e assim por diante. No final, o deslocamento volta ao início, então "X" será substituído por "A".

É fácil ver que essas cifras dependem do sigilo do sistema e não da chave de criptografia. Quando o sistema é conhecido, é fácil descriptografar essas mensagens criptografadas. Na verdade, as cifras de substituição podem ser corrompidas usando a frequência das letras no idioma.

Durante o século 16, Vigenere criou uma cifra que, supostamente, foi a primeira cifra a usar uma chave de criptografia. Em uma de suas cifras, a chave de criptografia foi repetida várias vezes por toda a mensagem e, em seguida, o texto cifrado foi produzido adicionando o caractere da mensagem com o caractere-chave módulo 26. Módulo, ou mod, é uma expressão matemática na qual você calcula o restante de uma divisão quando um número é dividido por outro. Como acontece com a cifra de César, a cifra de Vigenere também pode ser facilmente corrompida, mas foi ela que trouxe a ideia de introduzir chaves de criptografia, embora tenha sido mal executada. Em comparação com a cifra de César, o sigilo da mensagem depende do sigilo da chave de criptografia, e não do sigilo do sistema.

No início do século 19, quando tudo se tornou elétrico, Hebern projetou uma engenhoca eletromecânica chamada de "máquina de rotores de Hebern". Ela usa um único rotor, no qual a chave secreta é incorporada a um disco rotativo. A chave codificava uma tabela de substituição, e cada tecla pressionada no teclado resultava em texto cifrado. Isso também fazia o disco girar em um entalhe e uma tabela diferente era usada para o próximo caractere de texto simples. Isso foi novamente corrompido pelo uso de frequências de letras.

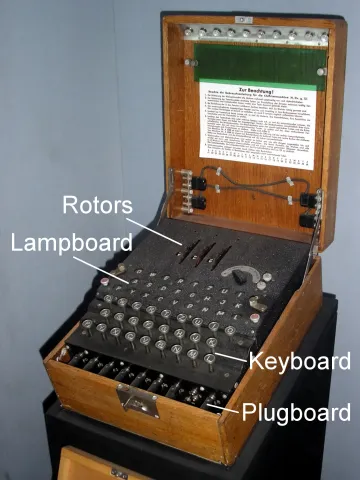

A máquina Engima foi inventada pelo engenheiro alemão Arthur Scherbius no final da Primeira Guerra Mundial e foi muito usada pelas forças alemãs durante a Segunda Guerra Mundial. A máquina Enigma usava três, quatro ou até mais rotores. Os rotores giram em ritmos diferentes conforme você digita no teclado e produzem as letras apropriadas do texto cifrado. Nesse caso, a chave era a configuração inicial dos rotores.

A cifra da máquina Enigma acabou sendo corrompida pela Polônia, e a tecnologia foi posteriormente transferida para os criptógrafos britânicos, que criaram uma maneira de obter uma chave diária.

Até a Segunda Guerra Mundial, a maioria do trabalho sobre criptografia era para fins militares, geralmente usada para ocultar informações militares secretas. No entanto, a criptografia atraiu a atenção do mercado no pós-guerra, com empresas tentando proteger seus dados dos concorrentes.

No início dos anos 1970, a IBM percebeu que seus clientes exigiam alguma forma de criptografia. Assim, ela formou um "grupo de criptografia" liderado por Horst-Feistel. Eles criaram uma cifra chamada Lúcifer. Em 1973, o Nation Bureau of Standards (agora NIST), nos EUA, solicitou propostas para uma cifra de bloco que se tornaria um padrão nacional. Eles haviam obviamente percebido estarem comprando muitos produtos comerciais sem um suporte de criptografia de qualidade. O Lúcifer acabou sendo aceito e recebeu o nome de DES ou Data Encryption Standard (Padrão de Criptografia de Dados). Em 1997 e nos anos seguintes, o DES foi corrompido por um ataque de busca exaustivo. O principal problema do DES era o tamanho pequeno da chave de criptografia. Com o aumento do poder de computação, ficou mais fácil forçar todas as diferentes combinações de chaves para obter uma possível mensagem de texto simples.

Em 1997, o NIST novamente realizou uma proposta de uma nova cifra de bloco. Eles receberam 50 envios. Em 2000, aceitaram o Rijndael e o batizaram de AES ou Advanced Encryption Standard (Padrão de Criptografia Avançado). Hoje, o AES é um padrão amplamente aceito e usado para criptografia simétrica.

Nos últimos tempos, os avanços nos computadores quânticos nos levaram a pensar sobre a criptografia pós-quântica. Em 2016, o NIST anunciou uma "chamada à apresentação de propostas" em busca de ajuda pública para criar algoritmos resistentes à computação quântica que pudessem nos auxiliar a "resistir ao ataque de um futuro computador quântico". Em 2020, o NIST anunciou quatro finalistas para o prêmio.

Para concluir, a história nos ensina:

- O sigilo da sua mensagem deve sempre depender do sigilo da chave, e não do sigilo do sistema de criptografia. Isso é conhecido como princípio de Kerckhoffs.

- Em relação ao exposto acima, sempre use cifras que tenham sido revisadas publicamente e definidas como padrão. Não é recomendável usar "criptografia secreta" porque, assim como a cifra de César, assim que o sistema é conhecido, todas as mensagens podem ser descriptografadas. Por exemplo, se sua chave estiver comprometida, um invasor poderá acessar suas mensagens. No entanto, se ele puder comprometer o próprio sistema de criptografia, poderá acessar o texto simples de cada mensagem (não apenas para uma única pessoa) criptografada por esse sistema.

Sobre o autor

Huzaifa Sidhpurwala is a Senior Principal Product Security Engineer - AI security, safety and trustworthiness, working for Red Hat Product Security Team.

Mais como este

Casos de uso para IA em cibersegurança

Por que a nuvem soberana é o ato principal para empresas de telecomunicações

Collaboration In Product Security | Compiler

Keeping Track Of Vulnerabilities With CVEs | Compiler

Navegue por canal

Automação

Últimas novidades em automação de TI para empresas de tecnologia, equipes e ambientes

Inteligência artificial

Descubra as atualizações nas plataformas que proporcionam aos clientes executar suas cargas de trabalho de IA em qualquer ambiente

Nuvem híbrida aberta

Veja como construímos um futuro mais flexível com a nuvem híbrida

Segurança

Veja as últimas novidades sobre como reduzimos riscos em ambientes e tecnologias

Edge computing

Saiba quais são as atualizações nas plataformas que simplificam as operações na borda

Infraestrutura

Saiba o que há de mais recente na plataforma Linux empresarial líder mundial

Aplicações

Conheça nossas soluções desenvolvidas para ajudar você a superar os desafios mais complexos de aplicações

Virtualização

O futuro da virtualização empresarial para suas cargas de trabalho on-premise ou na nuvem