概要

Red Hat の製品セキュリティ対応チームは、20 年以上にわたって脆弱性管理を行ってきました。Red Hat は脆弱性に対処しているだけではありません。製品サプライチェーン全体と連携して、リリース前およびリリース中のあらゆるステップにセキュリティを組み込んでいます。製品セキュリティは、最高のセキュリティ・プラクティスと標準をもたらすプロセスと計画を使用して、お客様、コントリビューター、パートナーをデジタルなセキュリティ脅威から保護します。

エンジニアリング標準におけるセキュリティ

Red Hat の社内技術標準であるセキュアソフトウェア管理ライフサイクル (SSML) では、明確なエンジニアリング要件が規定されています。Red Hat のソフトウェアやサービスはこれに基づくことで業界のセキュリティ規制やセキュリティ基準を満たしています。SSML には次のような特長があります。

セキュアソフトウェア開発フレームワーク (SSDF) と Supply Chain Levels for Software Artifacts (SLSA) に沿っており、SSDF や SLSA の各タスクに適用される Red Hat の標準を明確に伝えます。

業界で認められた既知の優れたセキュリティ開発プラクティスおよび制御への言及が含まれており、標準と証拠に対する期待値をより体系的に管理できるようになっています。

すべての Red Hat ソフトウェアまたはサービスは、SSML に基づく Red Hat の実装ガイダンスに従う必要があります。

Red Hat のセキュア開発ライフサイクル (SDL) は、エンジニアリング部門が SSML のセキュア開発基準をどのように満たすべきか、すなわち、何を、誰が、どのように行う必要があるかを明確に定義しています。 RH-SDL の一連のプラクティスにより、ソフトウェア開発プロセスのあらゆる段階にセキュリティが組み込まれます。

Security Operating Approval (SOA) は、Red Hat のインフラストラクチャと、Red Hat 製品化パイプラインに関わる関連ツールをレビューし、セキュリティの制御、ポリシー、手順への準拠を測定します。これにより、高品質な製品やサービスの厳選、作成、提供が可能になります。

- Vulnerability and Incident Response Plan (IRP) は、セキュリティインシデントを効果的に処理できるように、製品セキュリティを通じて Red Hat の体制をプロアクティブに整えます。IRP により、Red Hat の製品とサービスに関連するセキュリティの問題が確実かつタイムリーに処理されます。

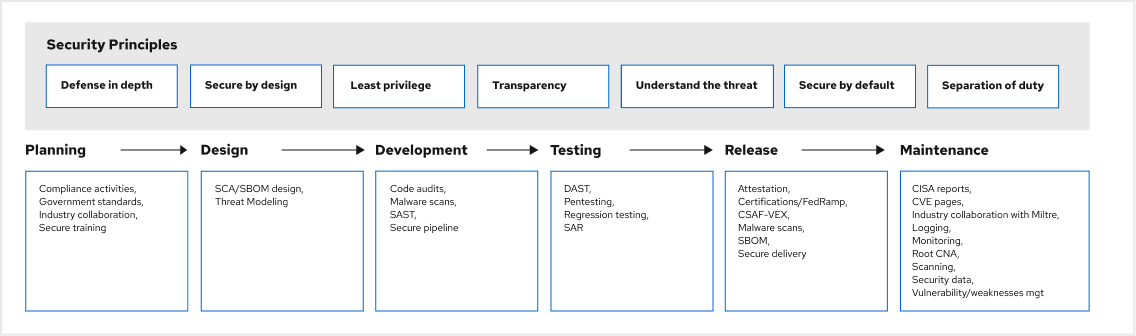

製品パスのセキュリティ

Red Hat では、セキュリティを製品ではなくプロセスと考えています。そのため、セキュリティはあらゆる段階に適用されます。以下の図は、製品パスにおける Red Hat のセキュリティ制御の概要を示しています。