Panoramica

Una sandbox è un ambiente rigidamente controllato nel quale viene eseguita un'applicazione. Gli ambienti sandbox impongono restrizioni permanenti alle risorse e sono spesso utilizzati per isolare ed eseguire programmi non testati o non attendibili senza rischiare di provocare danni al computer host o al sistema operativo. I container in sandbox aggiungono alle piattaforme di container un nuovo runtime che mantiene il programma isolato dal resto del sistema, utilizzando macchine virtuali ottimizzate che avviano i container all'interno dei pod.

In genere, i container in sandbox vengono utilizzati in aggiunta alle funzionalità di sicurezza incluse nei container Linux.

Perché i container in sandbox sono importanti?

I container in sandbox sono perfetti per i carichi di lavoro che richiedono livelli di isolamento e sicurezza dell'applicazione molto rigidi, come nel caso dei carichi di lavoro con privilegi che eseguono codice non attendibile o non testato e un'esperienza Kubernetes native. Utilizzando un container in sandbox puoi proteggere le applicazioni dall'esecuzione remota, dalle perdite di memoria e dall'accesso senza privilegi isolando:

- gli ambienti di sviluppo e gli ambiti con privilegi

- i carichi di lavoro containerizzati in uso

- i carichi di lavoro di terzi

- la condivisione delle risorse (processi CI/CD, CNF, ecc.) e la multitenancy in sicurezza

Risorse da Red Hat

Come funziona Red Hat OpenShift con i container in sandbox?

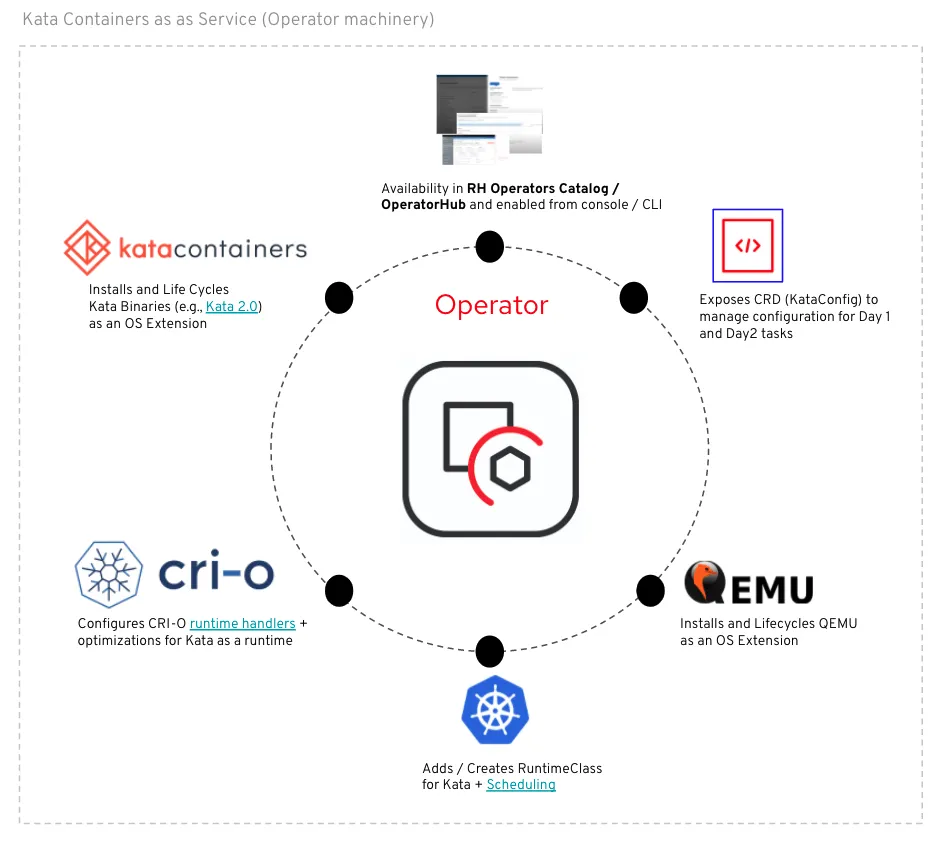

I container in sandbox di Red Hat OpenShift, basati sul progetto open source Kata Containers, forniscono un livello aggiuntivo di isolamento per applicazioni con rigidi requisiti di sicurezza grazie ai runtime compatibili con Open Container Initiative (OCI) che utilizzano macchine virtuali ottimizzate per eseguire i carichi di lavoro nei propri kernel isolati. Per ottenere questo risultato Red Hat OpenShift si avvale del framework certificato Operator che gestisce, distribuisce e aggiorna l'operatore per container in sandbox di Red Hat OpenShift.

Questo operatore distribuisce e aggiorna in modo continuo tutti gli elementi necessari per rendere fruibile Kata Containers come runtime opzionale nel cluster. Ciò include, tra l'altro:

- L'installazione nel nodo dei pacchetti RPM di Kata Containers e di QEMU come estensioni di Red Hat CoreOS.

- La configurazione del runtime Kata Containers a livello del runtime tramite i gestori di runtime CRI-O e al livello del cluster aggiungendo e configurando una RuntimeClass dedicata per Kata Containers.

- Una configurazione dichiarativa per personalizzare l'installazione, ad esempio la selezione dei nodi in cui distribuire Kata Containers.

- Controlli di integrità del deployment complessivo e creazione dei report dei problemi rilevati durante l'installazione.

I container in sandbox di Red Hat OpenShift sono ora generalmente disponibili.

Il blog ufficiale di Red Hat

Leggi gli articoli del blog di Red Hat per scoprire novità e consigli utili sulle nostre tecnologie, e avere aggiornamenti sul nostro ecosistema di clienti, partner e community.